Es ist viel darüber geschrieben worden, was NIS2 ist und wen sie betrifft. Weit weniger Aufmerksamkeit wird dem gewidmet, was sie in der Praxis tatsächlich ändert. Auf den ersten Blick sieht die Richtlinie aus wie das, was viele erwartet haben: ein weiterer Rechtsrahmen, eine weitere Reihe von Anforderungen – letztlich eine weitere Compliance-Übung, die neben den bestehenden Verpflichtungen zu bewältigen ist. Richtlinien müssen aktualisiert, Prozesse dokumentiert und Verantwortlichkeiten festgelegt werden. Für viele Unternehmen ist die erste Reaktion daher sehr vorhersehbar: Sie gehen die Richtlinie wie eine strukturierte Checkliste an und arbeiten sie Schritt für Schritt ab.

Diese Interpretation geht jedoch an der tieferen Bedeutung von NIS2 vorbei.

Denn im Gegensatz zu vielen anderen Verordnungen stellt NIS2 nicht nur die Frage, ob es Sicherheitsmaßnahmen gibt. Sie stellt implizit die Frage, ob diese Maßnahmen unter realen Bedingungen tatsächlich Bestand haben. Auf diese Weise verlagert sich die Cybersicherheit von einer weitgehend deklarativen Disziplin, die auf Richtlinien und Annahmen beruht, zu einer Disziplin, die zunehmend Beweise und Validierung verlangt.

Und das ist der Punkt, an dem die Dinge deutlich komplexer werden.

However: Wer ist eigentlich von NIS2 betroffen?

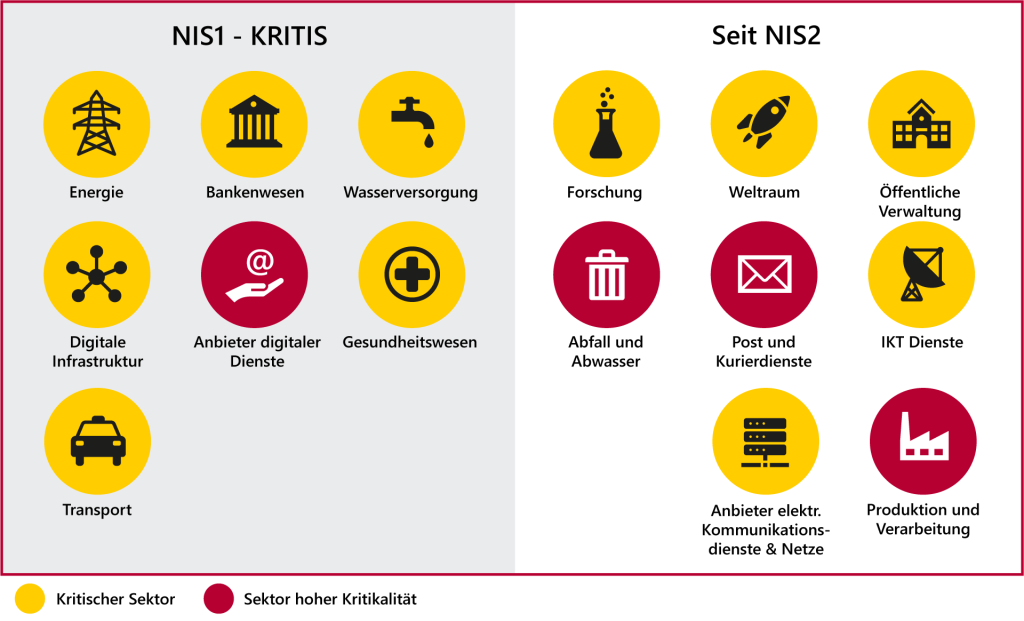

Bevor wir uns mit den Auswirkungen der NIS2 befassen, sollten wir verstehen, für wen sie eigentlich gilt. Die nachstehende Übersicht veranschaulicht, welche Sektoren betroffen sind – und wie stark der Geltungsbereich im Vergleich zur NIS1 erweitert wurde.

Von der Identifizierung kritischer Infrastrukturen bis zur Durchsetzung der Rechenschaftspflicht

Unter NIS1 war der regulatorische Fokus relativ begrenzt. Die Richtlinie richtete sich in erster Linie an Betreiber wesentlicher Dienste. Einrichtungen, deren Störung eine unmittelbare und sichtbare Auswirkung auf die Gesellschaft hätte, wie z.B. Energieversorger, Finanzinstitute oder Gesundheitssysteme. Der Anwendungsbereich war begrenzt, ebenso wie das Ausmaß der Kontrolle, die auf viele andere Sektoren angewendet wurde. NIS2 erweitert beide Dimensionen.

Zum einen ist die Zahl der relevanten Sektoren erheblich gestiegen. Industriebereiche, das verarbeitende Gewerbe und digitale Dienstleistungsökosysteme fallen nun eindeutig in den Anwendungsbereich. Zum anderen macht die NIS2 die Inklusion viel greifbarer: Statt sich in erster Linie auf nationale Identifizierungsprozesse zu stützen, gilt sie generell für mittlere und große Unternehmen in den erfassten Sektoren.

Was dies in der Praxis bedeutet, lässt sich ganz einfach zusammenfassen:

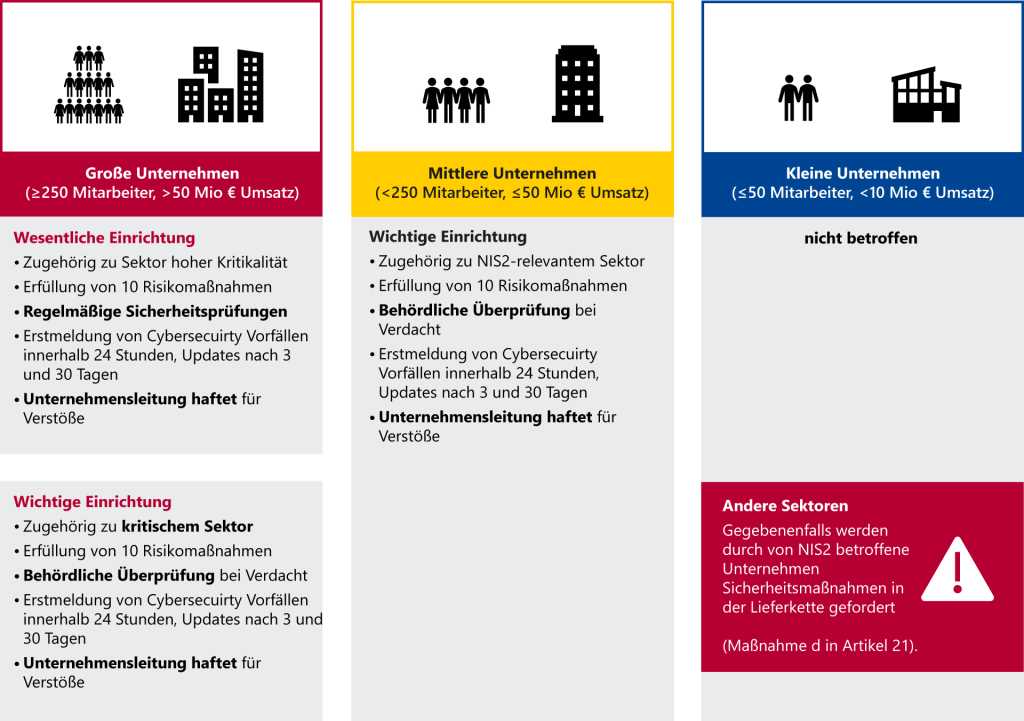

- Mehr Branchen sind betroffen, insbesondere in der Industrie und im verarbeitenden Gewerbe

- Der Anwendungsbereich wird nach Sektor und Unternehmensgröße klarer definiert.

- Es wird mehr Verantwortung übertragen, inkl. direkter Haftung des Managements

- Eine schnellere Reaktion ist erforderlich, mit Meldung von Vorfällen innerhalb von 24 Stunden

Vielleicht noch wichtiger ist, dass diese Änderungen eine Abkehr von der allgemeinen Klassifizierung hin zur operativen Verantwortung bedeuten.

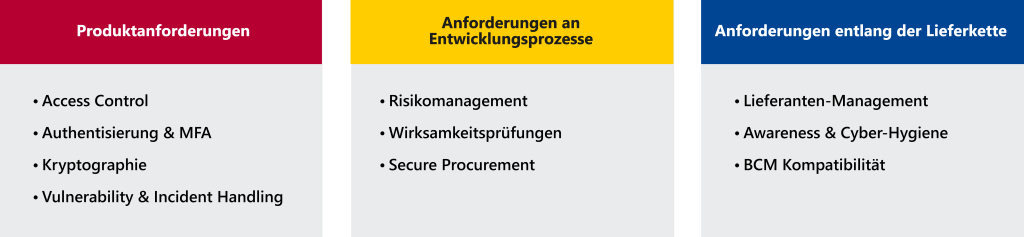

Mit anderen Worten: Während NIS1 bereits darauf abzielte, sicherzustellen, dass kritische Organisationen auf den Umgang mit Cyber-Bedrohungen vorbereitet sind, macht NIS2 diese Erwartungen expliziter, durchsetzbarer und anwendbar auf eine breitere Gruppe von Organisationen. Dies hat zur Folge, dass die Auswirkungen weiter in die Lieferketten hineinreichen und es für die Lieferanten immer wichtiger wird, sich mit den Anforderungen der NIS auseinanderzusetzen. Dies spiegelt sich in der Art der Maßnahmen wider, die Unternehmen in Bezug auf Produkte, Entwicklungsprozesse und Lieferketten umsetzen müssen:

Wo Service- und Produktsicherheit konvergieren

Was in diesem Zusammenhang oft übersehen wird ist, dass die NIS2 zwar formell auf Betreiber und Dienstanbieter abzielt, aber bei ihnen keinesfalls Halt macht. Ihre Anforderungen gehen über die Unternehmensgrenzen hinaus und verbreiten sich über die Lieferketten, so dass die regulatorischen Verpflichtungen zu Markterwartungen werden.

Betreiber kritischer Infrastrukturen sind verpflichtet, die Sicherheit ihrer Systeme zu gewährleisten – einschließlich der Komponenten und Dienste, auf die sie sich verlassen. Folglich werden diese Erwartungen an Lieferanten und Produkthersteller weitergegeben. Was als dienstleistungsorientierte Regelung beginnt, wird in der Praxis also zu einer Bedingung für die Teilnahme an diesen Ökosystemen.

Für die Hersteller von vernetzten Systemen bedeutet dies eine grundlegende Veränderung. Selbst wenn sie nicht direkt in den Anwendungsbereich von NIS2 fallen, wird von ihnen zunehmend erwartet, dass sie die Konformität nachweisen, um als Partner weiterhin bestehen zu können. Die Sicherheitsanforderungen werden nicht mehr nur durch produktspezifische Vorschriften definiert, sondern auch durch die Erwartungen ihrer Kunden. In diesem Sinne führt NIS2 eine indirekte Marktzugangsanforderung ein: Wer keine ausreichende Sicherheit nachweisen kann, wird möglicherweise von wichtigen Lieferketten ausgeschlossen.

Das Spannungsfeld zwiwschen dienstleistungs- und produktorientierten Cybersicherheitsanforderungen wird in einem früheren Artikel ausführlicher behandelt.

Von der Einhaltung der Vorschriften bis zur realen Exposition

Selbst in diesem erweiterten Kontext nähern sich viele Organisationen NIS2 weiterhin durch eine vertraute Brille: Compliance als Dokumentation.

Risikomanagement-Rahmenwerke werden definiert, Kontrollen werden abgebildet und Richtlinien werden geschrieben. Audits werden durchgeführt, Prozesse angepasst, und auf dem Papier scheint das System strukturiert und unter Kontrolle zu sein. Diese Perspektive bleibt jedoch weitgehend theoretisch. Compliance-Frameworks sorgen zwar für Konsistenz, überprüfen jedoch nicht inhärent ihre Wirksamkeit. Eine dokumentierte Kontrolle kann unter Druck immer noch versagen, und ein abgeschlossenes Audit beweist nicht die Widerstandsfähigkeit gegen feindliches Verhalten. Infolgedessen können Unternehmen die gesetzlichen Anforderungen erfüllen, während sie in der Praxis vulnerabel bleiben.

Diese Lücke wird besonders in industriellen Umgebungen sichtbar.

Im Gegensatz zu traditionellen IT-Systemen verbinden industrielle Umgebungen lange Lebenszyklen mit zunehmender Konnektivität. Viele Systeme wurden nicht für die heutige Bedrohungslandschaft konzipiert, sind aber jetzt in komplexe, vernetzte Infrastrukturen integriert – oft ohne eine entsprechende Weiterentwicklung ihrer Sicherheitsarchitektur. Mehrere Faktoren verstärken diese Herausforderung:

- Ältere Systeme, die nie für Konnektivität konzipiert wurden

- IT/OT-Konvergenz, die neue und oft unzureichend verstandene Angriffsflächen schafft

- Begrenzte Testmöglichkeiten, da Produktionsumgebungen nicht ohne weiteres gestört werden können

- Komplexe Lieferketten, bei denen die Verantwortung auf mehrere Akteure verteilt ist

In diesem Zusammenhang werden die Grenzen eines rein auf die Einhaltung von Vorschriften ausgerichteten Ansatzes deutlich: Richtlinien beschreiben die Absicht, Audits bestätigen die Struktur, und Kontrollen können existieren, ohne jemals unter realistischen Bedingungen getestet worden zu sein. Angreifer gehen jedoch anders vor – sie finden Schwachstellen und nutzen sie aus, unabhängig davon, wie gut die Systeme dokumentiert sind.

Dies spiegelt sich in realen Vorfällen wider. Angriffe wie TRITON (2017), der es auf industrielle Sicherheitssysteme abgesehen hatte, oder Industroyer (2016-2022), mit dem die Energieinfrastruktur der Ukraine gestört werden sollte, zeigen, dass industrielle Umgebungen selbst zu brauchbaren Angriffszielen geworden sind.

Wo Compliance auf Realität trifft

An dieser Stelle werden die Auswirkungen von NIS2 greifbar. Es werden zwar keine völlig neuen Sicherheitsprinzipien eingeführt, aber es wird immer schwieriger, sie als rein theoretisch zu betrachten – selbst für Unternehmen, die nicht direkt davon betroffen sind. Von Unternehmen wird nicht mehr nur erwartet, dass sie Kontrollen definieren, sondern auch, dass sie nachweisen, wie sich diese Kontrollen unter realen Bedingungen in komplexen, miteinander verbundenen Systemen verhalten, da diese Erwartungen zunehmend von Kunden und Anforderungen der Lieferkette bestimmt werden.

Für viele ist dies genau der Punkt, an dem die Lücke operativ wird: Zu wissen, was erforderlich ist, ist das eine – es unter realistischen Bedingungen kontinuierlich zu überprüfen, das andere. Diese Lücke lässt sich nicht allein durch Dokumentation schließen. Ansätze wie HydraVision setzen genau hier an, indem sie Anforderungen nicht nur dokumentieren, sondern deren Wirksamkeit unter realen Bedingungen nachweisbar machen.

In diesem Sinne geht es bei NIS2 weniger darum, eine weitere Ebene der Konformität hinzuzufügen, sondern vielmehr darum, einen Wechsel von vermeintlicher Sicherheit zu nachgewiesener Widerstandsfähigkeit zu erzwingen.

Sie haben Fragen oder benötigen Unterstützung?

Wir sind für Sie da! Wenden Sie sich an uns, wenn Sie Fragen zu unserer Sicherheitstestumgebung HydraVision oder unseren Penetrationstests für Steuergeräte, Fahrzeugnetzwerke und eingebettete Systeme haben.

Skillpunkte übrig? Besuchen Sie unsere Cybersecurity-Workshops und ScapyCon, unsere jährliche Konferenz für Cybersecurity-Fans!